پلیس فدرال امریکا (FBI) در گزارشی به سازمانها هشدار داده است که حملات به ایمیلهای تجاری (Business Email Compromise – به اختصار BEC) / Wire Fraud Email با سرعت زیادی در حال افزایش است. FBI در سال 2020، بیش از 19 هزار شکایت نسبت به حملات ایمیل دریافت کرد که مجموعاً 1.8 میلیارد دلار ضرر مالی در پی داشتهاند. این حملات رو به گسترش در سالهای اخیر، عمدتاً به دلیل رشد بازار ارزهای دیجیتال صورت گرفته است. اگرچه این کلاهبرداریها مخرب هستند، اما استراتژیهایی وجود دارند که میتوان جهت ایمنسازی کاربران آنلاین در سازمانها از آنها استفاده کرد.

همجنین بخوانید: امنیت ایمیل و اهمیت آن در سازمان

محافظت از سازمان در حملات ایمیل

توجه به علائم

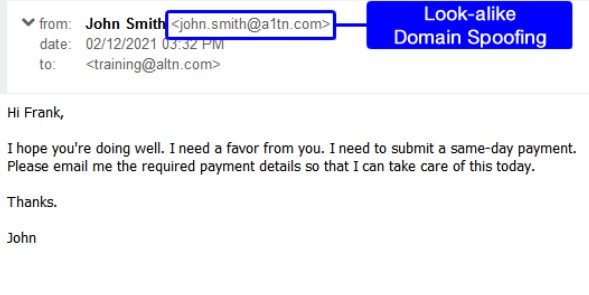

به نقل از جکل،حمله به ایمیل معمولاً به عنوان «یک کلاهبرداری پیچیده با هدف قرار دادن مشاغلی که با شرکتهای خارجی در ارتباط هستند و/یا مشاغلی که به طور منظم انتقال وجه انجام می دهند»، شناخته میشود. مجرمان سایبری در این نوع حملات، با ثبت نمودن دامنهای (Domain) مشابه دامنه یک شرکت یا سازمان، با جعل هویت یک کارمند رده بالا مانند مدیرعامل، وکیل شرکت یا یک سازنده مورد اعتماد اقدام به تنظیم و ارسال ایمیل میکنند. هکرها کارمندانی را که مسئولیت انتقال پول را بر عهده دارند، شناسایی کرده و درخواست انتقال وجه جعلی ارسال میکنند.

در ادامه به رایجترین انواح حملات ایمیل میپردازیم:

کلاهبرداری مدیرعامل یا کلاهبرداری از مدیران تجاری

مجرمان سایبری اغلب خود را به عنوان مدیران رده بالا یا نماینده قانونی معرفی میکنند. این استراتژی، اغلب کارکنان امور مالی، حسابداران، مدیران بخش حسابداری و مدیران مالی را هدف قرار میدهد. مهاجم که خود را به عنوان مدیر رده بالا معرفی میکند، با کارمند مالی تماس گرفته و جهت انتقال وجه به حسابی که تحت کنترل مجرم سایبری است، درخواستی را ارسال میکند. مهاجم اغلب با ذکر دلایلی نظیر ایجاد مشکلات قانونی برای یکی از کارمندان یا داشتن صورتحسابی که باید فوراً پرداخت شود، درخواست انتقال آنی پول را مطرح میکند. این سناریوها حس فوریت را تحریک میکنند و از واکنش سریع کارمندان در این گونه مواقع بهرهجویی نموده و اجرای کلاهبرداری را آسانتر میکنند.

فاکتور جعلی یا طرح اصلاح فاکتور

نوع دیگری از حملات ایمیل ، ارسال یک فاکتور جعلی به یک تامین کننده یا مشتری خاص است. مجرمان سایبری آدرس ایمیل یکی از کارکنان را هک میکنند تا به حساب تجاری او دسترسی پیدا کنند. سپس از این حساب برای ارسال اعلانهای جعلی به مشتریانی که درخواست پرداخت فاکتور را دارند، استفاده میشود و انتقال پول به یک حساب جعلی به نفع مجرم انجام میشود.

هک حساب کارمندان

مجرمان سایبری اغلب مستقیماً به سراغ کارمندان هر سازمان میروند و حسابهای ایمیل آنها را هک نموده و درخواست پرداخت میکنند. این پرداخت مستقیماً به یک حساب تحت کنترل مجرم ارسال میشود. این پیامها معمولاً به چندین سازنده ارسال میشوند، اما بهمنظور جلوگیری از علامتگذاری بهعنوان هرزنامه در راهکارهای امنیتی، ایمیلها به صورت انبوه ارسال نمیشوند. سازمانها معمولاً از وقوع این نوع از کلاهبرداری آگاه نیستند تا زمانی که فروشندگان آنها وضعیت پرداخت فاکتور را بررسی کنند. قربانیان این دسته از کلاهبرداری از بخشهای متفاوتی نظیر مشاغل کوچک محلی گرفته تا شرکتها و سازمانهای بزرگ هستند. برخلاف کلاهبرداریهای متداول فیشینگ (Phishing)، مهاجمان زمان قابل توجهی را صرف انجام تحقیقات خود در مورد قربانی مورد نظر میکنند تا اطمینان حاصل کنند که پیام و ایمیل ارسالی قابلباور و معتبر به نظر میرسد.

خطاهای املایی و پیوستهای مخرب

شناسایی غلط املایی در کلمات و استفاده نادرست از دستور زبان و گرامر از رایجترین روشهای تشخیص حملات ایمیل است. اکثر ایمیلهایی که در ایمیل سازمان ارسال میشوند دارای نرمافزار بررسی املای خودکار هستند، بنابراین بعید است که چندین خطای نحوی و دستوری در پیام ایمیل وجود داشته باشد. هر چه غلطهای املایی بیشتر باشد، باید در مورد ایمیل محتاطتر باشید. همین منطق اغلب میتواند برای پیوستها نیز در نظر گرفته شود. نه تنها پیوستهای غلط املایی دارای نشان قرمزرنگ هستند، بلکه بیشتر سازمانها از ابزارهای مبتنی بر همکاری تیمی مانند SharePoint یا Teams استفاده میکنند که اغلب نیاز به پیوستهای ایمیل را از بین میبرند؛ با این وجود اگر ایمیل مشکوکی دریافت کردید، هرگز روی فایلهای پیوست کلیک و آنها را دانلود نکنید.

ایمیلهای «بیش از حد خوب برای واقعی بودن»

این ایمیلها به گونهای طراحی شدهاند که افراد را وادار به کلیک کردن قبل از فکر کردن به ادعای مطرح شده در آن کنند. این دسته از حملات ایمیل ممکن است نوید دریافت جایزه یا قرعهکشی که مهلت بسیار محدودی دارد را بدهند، در صورتی که کاملاً جعلی بوده و احتمالاً بدافزار هستند. حتی اگر فرستنده ایمیل یکی از مخاطبان آشنا باشد، دریافت جوایز بدون هیچ شرط و زمینه قبلی چندان معقول نیست. در اینگونه موارد، چنانچه فرستنده ایمیل را میشناسید، برای تأیید ایمیلی که دریافت کردهاید، با او تماس بگیرید.

نمونه حملات ایمیل در جهان

- تویوتا – مهاجمان در حمله ایمیل به شرکت تویوتا (Toyota)، موفق شدند یکی از کارکنانی را که دارای اختیارات مالی بود را متقاعد کنند تا رمزهای عبور را تغییر دهد؛ این حمله در نهایت 37 میلیون دلار هزینه برای شرکت داشت. گرچه این حمله نسبتاً ساده بود، اما منجر به زیان مالی، حقوقی و اعتباری برای تویوتا شد.

- ایسر – این یکی از بزرگترین هک های ایمیل، حمله به شرکت ایسر (Acer) در سال 2021 بود که 50 میلیون دلار برای این شرکت هزینه داشت. هکرهای سایبری به سیستم سازمان نفوذ کرده و 60 گیگابایت داده را به سرقت بردند. زمانی که این حمله شناسایی شد، ایسر بلافاصله اجرای پروتکل امنیت سایبری خود را آغاز کرد. مهاجمان تقاضای 50 میلیون دلار کردند.

- دولت پورتوریکو – در سال 2020، دولت پورتوریکو در یک حمله ایمیل که شرکت توسعه صنعتی (Industrial Development Company) را هدف قرار داد، متحل زیانی بالغ بر بیش از 2.6 میلیون دلار شد. این سازمان پس از دریافت یک ایمیل که در آن درخواست پول شده بود، مبلغ مطالبه شده را به یک حساب جعلی انتقال داد. هنگامی که دولت متوجه شد چه اتفاقی افتاده است، بلافاصله با FBI تماس گرفت.

- موسسه خیریه جزیره گنج – این موسسه خیریه بیخانمان (Treasure Island) با یک حمله ایمیل که یک ماهه به طول انجامید، مواجه شد و منجر به زیان مالی 625 هزار دلار شد. مجرمان سایبری با دستکاری فاکتوری مربوط به یکی از سازمانهای خیریه همکار آنها وارد سیستم شدند. این سازمان متاسفانه بیمه سایبری نداشت و در نهایت مجبور شد به تنهایی با این ضرر مالی مقابله کند.

چگونه از ایمیل خود در برابر هکرها محافظت کنیم؟

- اطمینان حاصل کنید که آدرس ایمیل «Reply-To» با آدرس ایمیل فرستنده مطابقت دارد، حتی در صورت مطابقت نیز، مراقب درخواستهای انتقال وجهی که از طریق ایمیل مطرح میشود، باشید؛ قبل از هر گونه انتقال وجه، ابتدا از طریق تماس تلفنی یا حضوری از صحت هر یک از این نوع درخواستها مطلع شوید.

- احراز هویت چند عاملی (Multifactor Authentication) را اعمال کنید؛ در این صورت برای تأیید هویت کاربر جهت ورود به سیستم، به بیش از یک روش احراز هویت نیاز است.

- کارمندان را به بهترین نحو ممکن و به صورت دورهای آموزش دهید. انسانها موجوداتی پرمشغله و جائزالخطا هستند. بنابراین ضروری است که مراقب باشند و قبل از آن که خیلی دیر شود، قادر به تشخیص انواع این کلاهبرداریها باشند. لذا آموزش نیروی انسانی بسیار حیاتی است.

- با یک ارائه دهنده خدمات فناوری اطلاعات مدیریت شده (Managed IT Service Provider – به اختصار MSP) که در زمینه راهکارهای امنیتی و پیادهسازی ابزارهایی متناسب با کسب و کار شما تخصص دارند، همکاری نمائید.

- از یک ابزار احراز هویت دو مرحلهای (Two-factor Authentication) جهت ورود هر یک از کارکنان به سیستم استفاده کنید. این کدها به طور مکرر تغییر میکنند و دسترسی هکرها به اطلاعات شما را دشوارتر میسازند.

- راهکارهای ضد هرزنامه از انواع پیچیدهتر فیشینگ مانند فیشینگ نیزهای (Spear-phishing) و فیشینگ نهنگی (Whaling phishing) نیز جلوگیری میکنند. این راهکارها ایمیلهای نادرست حاوی پیوستهای عجیب را تشخیص میدهند، اما ممکن است در شناسایی ایمیلهای یک حساب هک شده با مشکل مواجه شوند.