بنا بر گزارش پلیس فدرال امریکا (FBI)، مجموع خسارات مربوط به قربانیان جرایم سایبری در سال 2020، 4.2 میلیارد دلار بوده که افزایش 69 درصدی را نسبت به سال 2019 داشته است. بخشی از این خسارات ناشی از حملات بدافزاری است؛ بنابراین در این مقاله به بررسی انواع بدافزارها و راههای جلوگیری از حملات بدافزاری میپردازیم:

دانستن نحوه پیشگیری از حملات بدافزاری برای هر کسبوکاری که به صورت آنلاین فعالیت میکند یا دادههای دیجیتال را مدیریت مینماید، بسیار ضروری است. مجرمان سایبری به دنبال دادههای شما میباشند، دادههای شما منبع ارزشمندی هستند که میتوانند از آن برای انجام جرایم سایبری یا فروش به تبهکاران دیگر مورد استفاده قرار گیرند.

اما بدافزارها تا چه اندازه اهمیت دارند؟

مجرمان سایبری اغلب از بدافزارها جهت اجرای حملات سایبری استفاده میکنند که منجر به نشت دادهها، از دست دادن یکپارچگی و از دسترس خارج شدن سرویسها میشود. شرکت IBM در گزارشی اعلام نموده که در سال 2020، میانگین هزینه نشت دادهها 3.86 میلیون دلار بوده است؛ همچنین شناسایی و مهار هر کدام از این حملات نیز به طور میانگین 280 روز زمان برده است. پیشتر موسسه گارتنر پیشبینی میکند که بازار تحقیقات امنیتی جهانی در سال 2022 به 170.4 میلیارد دلار خواهد رسید. به نقل از IBM، 23 درصد از نشتهای اطلاعاتی ناشی از خطای انسانی است.

بنابراین، این ما را به سوال اصلی در مورد چگونگی جلوگیری از حملات بدافزاری سوق میدهد. اما قبل از اینکه به آن بپردازیم، بهتر است ابتدا بدانیم که انواع بدافزارها کدامند و حملات بدافزاری در وهله اول چه هستند.

بدافزار چیست و نقش آن در حملات سایبری چیست؟

بدافزار نوعی نرمافزار یا کدی است که نویسندگان بدافزار جهت ایجاد آسیب یا اختلال در سیستمها یا شبکهها ایجاد میکنند. حملات بدافزاری زمانی اتفاق میافتند که مهاجمی یک یا چند نوع بدافزار را برای دسترسی غیرمجاز به دستگاه، شبکه یا منابع دیگر مورد استفاده قرار میدهند. آلودگی بدافزار ممکن است باعث اختلالات آشکار و یا حتی مخفیانه شود یا ممکن است در پسزمینه (Background) غیرقابل مشاهده باشد.

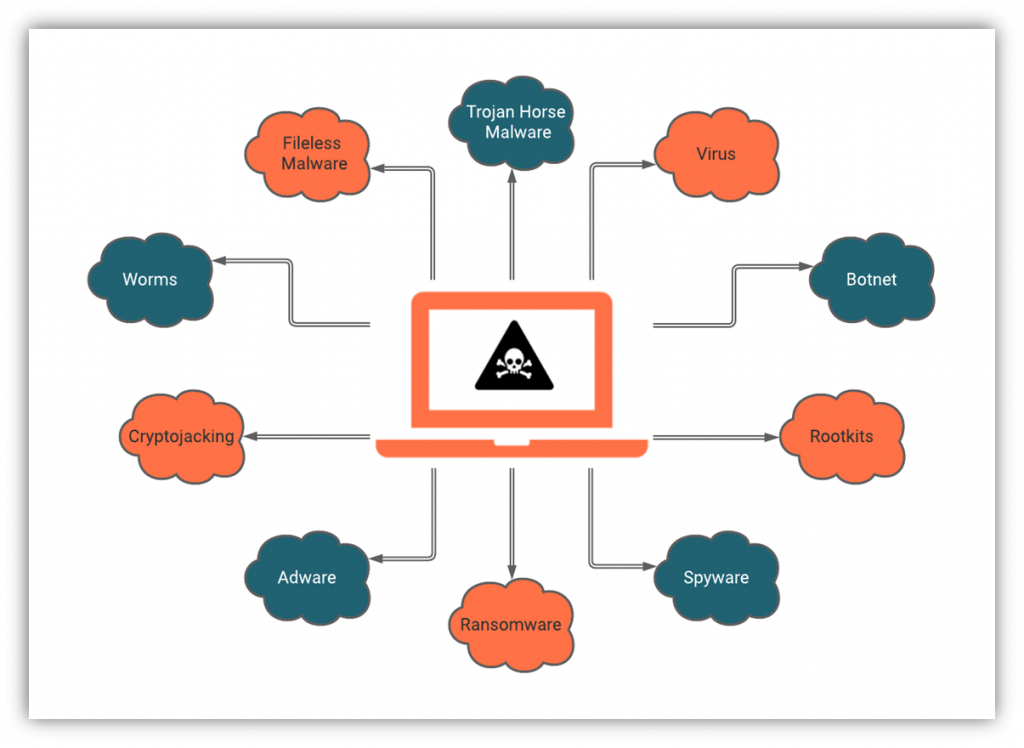

بدافزارها را میتوان بر اساس کد آنها و کاربردشان یا نحوه توزیع و انتشار آنها توسط مهاجمان، به 10 دسته کلی تقسیم کرد. برخی از انواع بدافزارها با یکدیگر همپوشانی دارند و بسیاری از حملات سایبری پیچیده از بیش از یک نوع بدافزار استفاده میکنند. شکل زیر نمای کلی انواع مختلف بدافزارها را نشان میدهد:

در ادامه به صورت مختصر درخصوص هر یک از انواع بدافزارها و نحوه بکارگیری آنها در حملات بدافزاری توضیح میدهیم. پس از آن، به نحوه جلوگیری از حملات بدافزاری در سازمانها و کسبو کارها خواهیم پرداخت.

انواع بدافزارها

تروجان (Trojan)

تروجانها نوعی از بدافزار هستند که وانمود میکنند چیز دیگری میباشند مثلاً در یک وصله نرمافزاری یا یک برنامهکاربردی پنهان میشوند. در این هنگام با نصب اصلاحیه یک نرمافزار، بدافزار نیز بر روی سیستم شما نصب میشود. بدافزار تروجان میتواند منجر به حملات بدافزاری دیگری از جمله حملات باجافزاری، بدافزارهای موسوم به cryptojacking و جاسوسافزارها نیز شود.

ویروس (Virus)

ویروسها بدافزارهایی هستند که خود را در برنامههای مستقل دیگر تزریق نموده و به کامپیوتر قربانی حمله میکنند. با اجرا شدن برنامه میزبان، ویروس فعال میشود. پس از فعال شدن، ویروس خود را تکثیر نموده و آلودگی را در کامپیوتر منتشر میکند. همچنین قادر خواهد بود تا خود را به کامپیوترهای دیگر در همان شبکه منتقل کند.

کرم (Worm)

کرم نوعی بدافزار است که جهت فعال شدن نیازی به تعامل کاربر ندارد. کرم بسیار خطرناک است زیرا میتواند خود را تکثیر نموده و به کامپیوترهای دیگر منتقل شود. به همین دلیل، کرم ها به سرعت منتشر شده و به سختی میتوان آنها را متوقف کرد.

نرمافزارهای جاسوسی (Spyware)

نرمافزارهای جاسوسی به دستهای از بدافزارها اطلاق میشود که انواع مختلفی از بدافزارها را در بر میگیرد. مجرمان سایبری از آن برای مشاهده و ثبت رفتار کاربران و کلیدهای فشرده شده در صفحه کلید جهت دستیابی به دادههای حیاتی و حساس (مانند رمزهای ورود به سیستم) استفاده میکنند.

نرمافزارهای تبلیغاتی مزاحم (Adware)

در مقایسه با انواع دیگر بدافزارها، ابزارهای تبلیغاتی مزاحم اغلب به عنوان بدافزاری نسبتاً بیضرر در نظر گرفته میشوند. Adware دادههای کاربران نظیر تاریخچه مربوط به مرور و جستجوی اینترنتی، اولویتهای خرید و جزئیات سبد خرید را جهت فروش به تبلیغکنندگان یا نمایش تبلیغات هدفمند جمعآوری مینماید.

بدافزار بدون فایل بدافزار (Fileless Malware)

بدافزار بدون فایل، فایل حاوی کدهای مخرب را شامل نمیشود. کدهای مخرب خود را به طور واضح به برنامههای دیگر متصل میکنند. به دلیل این ویژگی، کشف بدافزارهای موسوم به بدون فایل غیرممکن است. این نوع بدافزارها اغلب کد خود را به برنامههای کاربردی معتبر متصل مینمایند تا در پویش معمولی شناسایی نشود.

باجافزار (Ransomware)

یک مجرم سایبری از بدافزار جهت رمزگذاری دادهها، دستگاهها یا سیستمهای فناوری اطلاعات قربانیان برای انجام یک حمله باجافزاری استفاده میکند. آنها در ازای ارسال کلید رمزگشایی باج مطالبه میکنند. در برخی موارد، آنها دادهها را به سرور تحت کنترل خود منتقل نموده تا هر طور که میخواهند از آن سوءاستفاده کنند. امروزه حملات سایبری باجافزارها به مشکلی فراگیر و در حال افزایش تبدیل شده است.

کریپتوجکینگ (Cryptojacking)

مجرمان سایبری از بدافزارهای cryptojacking جهت استخراج ارزهای دیجیتال مانند بیتکوین و اتریوم استفاده میکنند. آنها شبکهای از کامپیوترهای آلوده ایجاد نموده و برنامههای استخراج رمزارز را در پس زمینه بدون اطلاع کاربر اجرا میکنند. در نتیجه، قدرت و قابلیتهای پردازشی دستگاههای قربانیان به شدت کاهش مییابد.

روتکیت (Rootkit)

روتکیت یک برنامه یا ابزار نرمافزاری مخرب است که امکان دسترسی و کنترل از راه دور (Remote Access Tool – به اختصار RAT) را به یک سیستم یا کامپیوتر دیگر فراهم میکند. مهاجم با دسترسی Admin از راه دور، دستگاه، شبکه یا سایر منابع فناوری اطلاعات را مورد هدف قرار میدهد. مجرمان میتوانند از این دسترسی برای تغییر یا حتی مختل کردن سایت آلوده استفاده کنند.

باتنت (Botnet)

مجرمان سایبری گاهی اوقات کامپیوتر را نه به خاطر دادههای ذخیره شده در آن، بلکه برای سوءاستفاده از آن جهت ارتکاب جرم دیگری آلوده میکنند. باتنت (Botnet) شبکهای از چندین کامپیوتر را به تسخیر خود درآورده که به آنها ربات (Bot) یا زامبی (Zomby) گفته میشود. این شبکه از کامپیوترها فی نفسه برای تبهکاران سایبری کار میکنند یا مجرمان آن را به سایر مهاجمان اجاره میدهند تا از آنها بهرهجویی کنند. این در حالی است که رباتها یا سیستمهای زامبی از بهرهجویی و سوءاستفاده از آنها کاملاً بیاطلاع هستند.

جلوگیری از حملات بدافزاری با 7 روش موثر

درک نحوه پیشگیری از حملات بدافزاری و حفظ امنیت دادههای حیاتی و حساس سازمان از اهمیت بسیاری برخوردار است. جلوگیری از حملات بدافزاری منوط به داشتن پروسهها، سیاستها و ابزارهای امنیتی فناوری اطلاعات جهت جلوگیری از وقوع آنها میباشد. با این حال، همچنین به نیاز است که کاربران نهایی آموزش ببینند تا با روشهای رایجی که مجرمان سایبری برای انتشار بدافزار استفاده میکنند، آشنا باشند و به آنها واکنش نشان دهند.

1) از راهکارهای امنیت شبکه و محصولات امنیتی مختص نقاط پایانی استفاده کنید.

اولین توصیه ما در خصوص جلوگیری از حملات بدافزاری، بکارگیری راهکاهای امنیتی مناسب است. کارشناسان فناوری اطلاعات سازمان باید هر مسیری که احتمال حمله بدافزاری علیه دستگاهها و شبکه سازمان سایبری وجود دارد را بررسی کنند. استفاده از ترکیب محصولات امنیتی حفاظت از نقاط پایانی و شبکه، روشی جهت جلوگیری از بسیاری از مشکلات امنیتی مرتبط با بدافزارها است.

- آنتیویروس یا راهکار امنیتی ضد بدافزار نصب کنید.

- حفاظت در سطح مرورگر: برخی از مرورگرها (مانند کروم) دارای ابزارهای داخلی محافظت از بدافزار هستند که به محافظت از شما در برابر چنین تهدیداتی به صورت آنلاین کمک میکنند. این به جلوگیری از دسترسی بدافزار به دستگاه شما از طریق مرورگر کمک نموده اما دستگاه شما را برای سایر تهدیدات موجود پویش نمیکند.

- حفاظت در سطح دستگاه کاربر: بکارگیری راهکارهای آنتیویروس و ضدبدافزار در دستگاه تلفن همراه یا کامپیوتر، بدافزار یا ویروسهایی را که ممکن است از قبل در دستگاه شما وجود داشته باشد، پویش میکند. در صورت شناسایی بدافزار، به شما اطلاع میدهد تا بتوانید آنها را قرنطینه یا حذف کنید.

- حفاظت در سطح شبکه: این نوع راهکارها، شبکه را در برابر حملات بدافزاری و سایر تهدیدات احتمالی که از طریق ترافیک شبکه شما وارد میشوند، محافظت میکند.

- حفاظت در سطح سرور: این محصولات امنیتی برای محافظت از سرورهای سازمان شما در برابر ویروسها و سایر تهدیدات مربوط به بدافزار، عالی عمل میکند.

- از فایروال استفاده کنید. فایروال یکی دیگر از لایههای حفاظتی است که امنیتی قوی را در دستگاهها و شبکههای شما فراهم میکند. فایروال به عنوان یک مانع بین اینترنت و زیرساخت فناوری اطلاعات شما عمل نموده و بسیاری از انواع حملات بدافزاری و سایر فعالیتهای مخرب (هم ورودی و هم خروجی) را مسدود میکند. فایروالها در انواع سختافزاری و نرمافزاری عرضه میشوند، اگرچه بسیاری از سازمانها از هر دو نوع فایروال استفاده میکنند. بنابراین، یکی از راههای عالی جهت جلوگیری از حملات بدافزاری، بکارگیری فایروال است. استفاده از فایروال، امکان شناسایی هر گونه دسترسی غیرمجاز به شبکه شما را فراهم نموده و در صورت مشاهده بدافزار یا ترافیک مخرب، توسط فایروال متوقف میشود. فایروال همچنین امکان پیکربندی ترافیک مجاز و مسدودسازی بدافزارها را فراهم مینماید. این بدان معناست که کاربر میتواند نشانیهای IP یا درگاههای مجاز یا مواردی را که باید مسدود شوند، مشخص کند. با وجود این که امکان برقراری امنیت 100 درصدی وجود ندارد، یک فایروال میتواند به میزان زیادی از شبکه و دستگاههای شما در برابر حملات بدافزاری محافظت کند.

2) جهت ایمنسازی دادهها در حین انتقال از رمزگذاری استفاده کنید.

مجرمان سایبری از هر فرصت ممکن برای سرقت دادههای شما حتی در زمان انتقال، استفاده میکنند. ارتباطات بین سایت و سرور، مکاتبات ایمیل با افراد خارجی، مکاتبات داخلی سازمان ممکن است توسط تبهکاران سایبری جهت اهداف مخرب رهگیری و سوءاستفاده شوند. سازمانها باید دادههای خود را حتی در حین انتقال ایمن نگه دارند. جهت ایمن نگهداشتن دادهها در هنگام انتقال، روشهای زیر توصیه میشود:

- از گواهینامه SSL/TLS برای سایت خود استفاده کنید.

گواهینامهSSL/TLS – که لایه سوکت امن یا به طور دقیقتر، پروتکل امنیتی لایه انتقال را فعال میکند-، یک گواهی دیجیتال است که جزء اصلی زیرساخت کلید عمومی Public Key Infrastructure) – به اختصار PKI) است. سازمانها از این گواهینامه برای احراز هویت سرورهای خود و ایجاد ارتباطات ایمن و رمزگذاری شده بین سایتهای خود و مشتریان وب (کاربران) استفاده میکنند. این همان چیزی است که باعث میشودHTTPS در نوار آدرس (Address bar) مرورگر شما ظاهر شود!

اکثر مرورگرها (از جمله کروم و موزیلا) چنانچه گواهینامههای TLS را نصب نکرده باشند، سایتها را «ناامن» میدانند. اعتماد بازدیدکنندگان به سایت شما با دیدن این هشدار در نوار آدرس مرورگر کاهش مییابد. نیازی به گفتن نیست که HTTPS نقشی اساسی در تجارت آنلاین یک شرکت ایفاء میکند.

- از راهکارهای امنیتی ایمیل مانند گواهینامههای S/MIME جهت حافظت از پیامهای حساس استفاده کنید.

ایمن نگه داشتن اطلاعات ایمیل یکی از دغدغههای هر کسبوکاری است. گواهینامههای امضاء ایمیل یا گواهی S/MIME ابزاری مبتنی بر PKI است که به شما امکان میدهد ایمیلهای امضاء شده و رمزگذاری شده دیجیتالی را با سایر کاربران دارای گواهی S/MIME، مبادله نمائید. همچنین گیرندگان از طریق گواهی S/MIME میدانند که پیامهای رد و بدل شده کاملاً امن و معتبر بوده و بدون تغییر و دستکاری دریافت شده است.

این کار به این صورت انجام میشود که شما (به عنوان فرستنده) ایمیل را با استفاده از کلید عمومی گیرنده رمزگذاری مینمائید و آنها میتوانند پس از دریافت ایمیل با استفاده از کلید خصوصی مربوطه آن را رمزگشایی کنند. این فرآیند یکپارچگی دادهها را تضمین نموده (به گیرنده شما اطلاع میدهد که شما آن را ارسال کردهاید و به هیچ وجه تغییری در پیام ایجاد نشده است) و پیام شما را قبل از خروج از صندوق پستی ایمن نموده است.

استفاده از گواهی امضای ایمیل تضمین میکند که فقط گیرندگان مورد نظر شما میتوانند به پیامهای شما دسترسی داشته باشند و از دسترسی یا تغییر پیامهای شما توسط تبهکاران سایبری و افراد دیگر جلوگیری میکند. این از دادههای ایمیل شما بر روی سرور گیرنده در تمامی حالتها حتی در حین انتقال تا زمانی که رمزگشایی شوند، محافظت مینمایند.

3) به کارمندان خود آموزش دهید تا تهدیدات رایج سایبری و تاکتیکهای کلاهبرداری را تشخیص دهند.

میزان امنیت سازمان شما تنها به اندازه ضعیفترین عامل در زنجیره دفاعی (نیروی انسانی یا کاربران) میباشد. کسپرسکی در گزارش اعلام نموده که 52 درصد از کسبوکارها کارکنان خود را بزرگترین منشاء آسیبپذیری یا عامل خطر میدانند. این میزان خطاهای انسانی بسیار نگران کننده است. از این رو در هر سازمان جهت افزایش آگاهی در خصوص امنیت سایبری و راهکارهای کاهش خطر حملات بدافزاری، آموزش منظم کارکنان باید در اولویت قرار داده شود.

مهم نیست که چه میزان برای راهکارهای امنیت سایبری و کارکنان بخش فناوری اطلاعات هزینه میکنید. حتی اگر کارمندان بخشهای دیگر نیز جهت مراقبت از تهدیدات احتمالی آموزش ندیده باشند، تمامی این سرمایهگذاریها ممکن است هدر بروند و مجرمان سایبری آن کارمندان را هدف قرار میدهند. به همین دلیل است که تمامی کارکنان باید به طور منظم آموزشهای لازم را در زمینه امنیت سایبری ببینند.

آموزش به کاربران در خصوص تهدیدات و کلاهبرداریهای دنیای واقعی و نحوه واکنش به آنها باید شامل موارد زیر باشد:

- استفاده از بهترین راهکارهای عمومی جهت حفظ امنیت سایبری

- بکارگیری سیاستهای قابل قبول سایبری در سازمان

- انواع متداول حملات سایبری و تهدیدات آنلاین (استفاده از نمونههای واقعی ایمیلهای فیشینگ، سایتهای جعلی و تبلیغات مخرب و غیره)

- تاکتیکهای رایجی که مجرمان سایبری استفاده میکنند (مانند مهندسی اجتماعی، جعل ایمیل، نشانیهای اینترنتی مخرب یا پیوستهای ایمیل و غیره)

- باید به پیامها و موقعیتهای مشکوک/بالقوه مخرب واکنش نشان داده و به آنها پاسخ دهند

- آموزش اینکه کارکنان باید هر گونه مورد مشکوک را با چه کسانی در میان گذارند (یعنی وضعیت پیش آمده را به چه شخصی در بخش فناوری اطلاعات گزارش دهند) و نحوه گزارش دادن در صورت بروز مشکل چگونه باشد

در ادامه به صورت مختصر به چند نمونه از موضوعاتی که باید به کارکنان جهت جلوگیری از حملات بدافزاری، آموزش داده شود، اشاره شده است:

- ایمیلهای مشکوک را باز نکنید.

فیشینگ نوعی حمله سایبری است که اغلب توسط مجرمان سایبری مورد استفاده قرار میگیرد. این کارزار یکی از تکنیکهای مهندسی اجتماعی که جهت فریب قربانیان و انتقال کد مخرب یا دانلود بدافزار و سرقت دادههای حساس در دستگاههایشان استفاده میشود. به همین دلیل است که کاربران هرگز نباید ایمیلهای مشکوک را باز کنند.

- مراقب کلاهبرداریهای تلفنی باشید.

کلاهبرداری سایبری میتواند به صورت آنلاین و یا تلفنی رخ دهند. بر اساس گزارش FBI در سال 2020، کلاهبرداریهایی که تظاهر به تماس از واحد پشتیبانی بخش فناوری میکنند، همچنان در حال افزایش میباشند. آنها 15421 شکایت را از 60 کشور دریافت کردند و مجموع خسارت قربانیان بالغ بر 146 میلیون دلار گزارش شد که افزایش 171 درصدی نسبت به سال 2019 را نشان میدهد. این نمودار افزایش قابل توجه تعداد قربانیان و خسارات وارده ناشی از کلاهبرداری بخش پشتیبانی فنی را در سال 202 نسبت به سالهای 2019 و 2018 نشان میدهد:

مجرمان سایبری از این کلاهبرداریها جهت فریب و ترغیب کاربران ناآگاه و سهلانگار به دانلود بدافزار بر روی دستگاههایشان استفاده میکنند. آنها تمام تلاش خود را میکنند تا اعتماد آنها را جلب نموده و اطلاعات شخصی خود را فاش کنند یا فایلی مخرب را دانلود نمایند. به کارمندان خود بیاموزید که اگر تماس یا پیام کامپیوتری دریافت کردید مبنی بر اینکه دستگاههایشان به بدافزار آلوده شده است، فوراً با تیم فناوری اطلاعات سازمان تماس بگیرند.

- روی پنجرههای Popups یا لینکهای مخرب کلیک نکنید.

پیوندهای مخرب و پنجرههای Popup یکی از روشهای دریافت بدافزار در دستگاه شما میباشد. اگر پنجرهای مشاهده کردید که نشان میدهد دستگاه شما به بدافزار آلوده شده و پنجره بازشو از شما میخواهد با شماره تلفن کمکی خاصی تماس بگیرید، احتمالاً یک کلاهبرداری است. حتی ممکن است پنجره بازشو بخواهد روی یک پیوند خاص کلیک کنید. اگر روی چنین پیوندی کلیک کنید، ممکن است قربانی بعدی جرایم سایبری باشید.

4) سیستمهای فناوری اطلاعات، پلاگینها و نرم افزار خود را به طور منظم بهروز کنید.

وقتی توسعهدهندگان نرمافزارها، آسیبپذیری را در نرمافزار خود کشف میکنند، وصلهها یا بهروزرسانیهایی را برای رفع آن اشکالات منتشر میکنند. با این حال، بسیاری از سازمانها این بهروزرسانیها را بدیهی میدانند و اجرای آنها را به تعویق می اندازند. ممکن است اعمال آن وصلهها هفتهها یا ماهها زمان ببرد – یا اصلاً آنها را اعمال نکنند – و از این طریق سیستمهای خود را در برابر بدافزارها و حملات سایبری مختلف آسیبپذیر کنند.

مجرمان سایبری این را میدانند و از این موقعیت سوءاستفاده میکنند. آنها میتوانند از این ضعفهای امنیتی وصله نشده برای حمله به سازمانهایی که نرمافزارهای خود را بهروز نکردهاند، سوءاستفاده کنند. بنابراین، اعمال به موقع بهروزرسانیها بسیار مهم است.

اجرای بهروزرسانیها برای همه چیز از برنامههای نرمافزاری گرفته تا سیستمعامل و سیستمهایعامل زیرساخت فناوری اطلاعات شما صدق میکند. علاوه بر این، نرمافزارهای ضدبدافزار یا آنتیویروس نیز باید به طور مرتب بهروز شوند. این شما را در برابر برخی از آخرین تهدیدات شناخته شده محافظت میکند.

5) از روشهای احراز هویت امن استفاده کنید.

در ادامه فهرست نحوه جلوگیری از حملات بدافزاری، اکنون به روشهای احراز هویت امن میپردازیم. یک سازمان میتواند شبکه خود را با بکارگیری روشهای قدرتمند احراز هویت، ایمن کند. به جای استفاده از رمزهای عبور، سازمانها باید سیاست استفاده از روشهای احراز هویت پیچیدهتری را تنظیم کنند، از جمله:

- استفاده از احراز هویت چند عاملی

روش احراز هویت چند عاملی (Multifactor Authentication – به اختصار MFA) شامل استفاده از دو یا چند نوع عامل شناسایی است که در سه دسته زیر قرار میگیرند:

- چیزی که میدانید (مانند رمز عبور یا عبارت عبور)؛

- چیزی که دارید (مانند یک برنامه احراز هویت تلفن همراه، یک کارت CAC یا یک رمز امنیتی فیزیکی) و/یا

- چیزی که شما هستید (بیومتریک مانند اثر انگشت، اسکن صورت، اسکن شبکیه چشم، صدا و غیره).

بعید است که یک مجرم سایبری به دو یا چند شناسه فوق جهت ورود به حساب شما دسترسی داشته باشد. بنابراین، MFA سطح بالاتری از امنیت را برای جلوگیری از حملات بدافزاری فراهم میکند.

- به جای رمزعبور از عبارات قوی و پیچیده استفاده کنید.

رمزهای عبور ایمن و مدرن بسیار پیچیده هستند و از ترکیب حروف بزرگ و کوچک، اعداد و کاراکترهای خاص ساخته میشوند. تایپ کردن آنها دشوار است و به خاطر سپردن آنها دشوارتر (مخصوصاً وقتی دهها مورد از آنها را برای حسابهای مختلف داشته باشید). با این حال، حدس زدن آنها برای کامپیوتر همیشه سخت نیست.

بنا بر گزارش موسسه ملی استاندارد و فناوری (National Institute of Standard and Technology – به اختصار NIST) ، طول رمز عبور مهمتر از پیچیدگی آن است. به همین دلیل است که FBI توصیه میکند به جای رمزهای عبور پیچیده از عبارات عبور استفاده کنید. بنابراین، به جای استفاده از رمز عبور پیچیده مانند Yif38%4vHJXelr، کاربران یک عبارت عبور امن نظیر CandlestickElephant23MoonTusks یا GrilledTrickFort900Noon را انتخاب کنند.

- از روشهای احراز هویت بدون رمز عبور استفاده کنید.

احراز هویت بدون رمز عبور، تکنیکی است برای احراز هویت بدون بکارگیری رمز عبور. به این دلیل که برای دستیابی به یک منبع محافظت شده به روشهای دیگری جهت شناسایی و احراز هویت افراد متکی میباشند. این شناسهها عبارتند از:

- پینهای (PIN) یکبار مصرف (OTP)، کدها یا پیوندها،

- قطعات فیزیکی سختافزاری مانند Token یا کارت شناسایی

- گواهیهای احراز هویت Client

آخرین دسته به کاربران اجازه میدهد تا با استفاده از گواهیهای دیجیتال PKI خود را در سرور شما احراز هویت کنند. تا زمانی که پروفایلهای کاربری آنها رمزهای عبور یا مجوزهای مناسب را در اختیار داشته باشند، میتوانند به منبع یا سرویس امن شما دسترسی داشته و یک ارتباط امن با سرور برقرار کنند.

در ادامه به بررسی رویکرد مرتبط بعدی جهت پیشگیری از حملات بدافزاری میپردازیم.

6) مدیریت هویت و کنترلهای دسترسی را پیادهسازی کنید.

مدیریت هویت و دسترسی (Identity and Access Management – به اختصار IAM) چارچوبی برای اعتبارسنجی و احراز هویت (authorization and authentication) است. در واقع اجرای IAM، همه چیز در مورد تأیید هویت و مجوزهای کاربر، پیش از دسترسی به یک سیستم خاص است. کارکنان سازمان باید دسترسی محدودی به دادههای حساس داشته باشند حتی اگر احراز هویت آنها تائید شده باشد.

اعطای امتیازات محدود به کمترین تعداد افراد (یعنی فقط کسانی که برای انجام کارهای خود به آن نیاز دارند) راهکار بسیار مناسبی در نظر گرفته میشود. با دادن حقوق اداری به همه افراد در شبکه، سطح حمله و خطر سازمان خود را افزایش می دهید. حتی اگر به همه افراد در شبکه خود اعتماد کنید، ممکن است اشتباه کنند و درهای شبکه را به روی مجرمان سایبری باز بگذارند.

اگر امتیازات مدیریت دارید، از یک حساب جداگانه برای مرور شبکه و انجام وظایف غیر اداری استفاده کنید. تنها زمانی که نیاز به انجام کارهای اداری دارید باید وارد حساب کاربری مدیریت شوید. به این ترتیب می توانید از رایانه و شبکه خود بهتر محافظت کنید. علاوه بر این، از استفاده از حساب مدیریتی خود در یک شبکه باز خودداری کنید. به یاد داشته باشید زمانی که وظایف مدیریتی را انجام نمی دهید، از حساب مدیریت خود خارج شوید.

7) فایلها، نرمافزارها و ابزارها را فقط از منابع رسمی دانلود کنید.

آخرین مورد در فهرست روشهای جلوگیری از حملات بدافزاری، دانلود فایلها، نرمافزارها و ابزارها از منابع رسمی است. دانلود نرمافزار یا فایل از وبسایتها و فروشگاههای جعلی اغلب منبع انتشار بدافزار است. اگر دستگاه آلوده شما به یک شبکه متصل شود، در این صورت مجرمان سایبری به راحتی به آن شبکه دسترسی خواهند داشت. در آنجا، آنها میتوانند بدافزار را به تمام سیستمهای موجود در شبکه منتقل نموده و ضمن آلودهسازی سایر دستگاههای آسیبپذیر در شبکه، اطلاعات حساس را نیز سرقت کنند.

به همین دلیل است که هر شرکت و سازمانی باید اطمینان حاصل کند که تمامی نرمافزارها باید از منابع قابل اعتماد دانلود شوند. نرمافزارها باید با گواهیهای امضای کد معتبر امضاء شوند. شرکتهایی که از گواهیهای امضای کد با بالاترین سطح اعتبار استفاده میکنند، از نمایش این نوع پیامها هنگام دانلود نرمافزار در سیستم کاربران اجتناب میکنند:

اما در مورد دستگاههای تلفن همراه چطور؟ آیا سازمان شما از دستگاههای تلفن همراه یا تجهیزات «هوشمند» (Smart Device) استفاده میکند؟ دستگاههای موبایل و اینترنت اشیاء میتوانند به هدفی آسان برای مجرمان تبدیل شوند تا راهی برای کل شبکه شما پیدا کنند. Kaspersky گزارش میدهد که محصولات و فناوریهای تلفن همراه آنها در سال 2020 تهدیدات زیر را شناسایی کردهاند:

- 5,683,694 بسته نصب بدافزار،

- 156710 تروجان موبایل برای بانکداری الکترونیکی،

- 20708 تروجان جدید جهت آلودهسازی دستگاههای موبایل به باجافزار.

گزارش کسپرسکی برای سالهای 2019 و 2020 انواع مختلفی از بدافزارها را در میان برترین تهدیدات موبایلی شناسایی میکند:

اگرچه این آخرین روش جلوگیری از حملات بدافزاری است، اما هنوز یک مورد دیگر نیز وجود دارد که به این موضوع مرتبط است.

ایجاد نسخ پشتیبان (ترجیحاً رمزگذاری شده) به صورت منظم از دادهها

اگرچه ایجاد نسخ پشتیبان به صورت منظم روشی برای ایمن کردن شبکه شما در برابر حملات بدافزاری نیست، اما مطمئناً زمانی که با حمله بدافزاری مواجه میشوید، به بازیابی دادهها کمک میکند. به همین دلیل است که ایجاد نسخ پشتیبان از دادهها و فایلهای سازمان شما فقط یک الزام نیست، بلکه ضرورتی جهت برقراری انطباق و سازگاری است.

آژانس دولتی «امنیت سایبری و امنیت زیرساخت آمریکا» (Cybersecurity & infrastructure Security Agency – به اختصار CISA) توصیه میکند که جهت تهیه نسخه پشتیبان – برای بازیابی دادهها و سیستمها پس از حمله باجافزاری -، از قاعده ۱-۲-۳ پیروی نمائید. بر طبق این قاعده، به طور دورهای از هر فایل سه نسخه میبایست نگهداری شود (یکی اصلی و دو نسخه به عنوان پشتیبان). فایلها باید بر روی دو رسانه ذخیرهسازی مختلف نگهداری شوند. یک نسخه از فایلها میبایست در یک موقعیت جغرافیایی متفاوت نگهداری شود. شکل زیر این تکنیک را نشان میدهد:

با پیروی از این تکنیک، میتوانید اطمینان حاصل کنید که در مواقع اضطراری از طریق نسخ پشتیبان قادر خواهید بود به دادههای خود دسترسی داشته باشید.

سخن پایانی

یک مجرم سایبری میتواند از هر طرف، هر مکان، هر زمان و هر روشی به شما حمله کند. آنها از انواع مختلف بدافزارها و تاکتیکهای استقرار بدافزار جهت آلوده کردن دستگاهها و شبکههای شما استفاده میکنند.

به همین دلیل است که داشتن راهکارهای امنیتی سایبری قوی و آگاهیرسانی به کارکنان سایبری بسیار اهمیت دارد. با پیروی از اقدامات پیشگیرانه دقیق و آموزش به کاربران، میتوانید شانس حملات بدافزاری موفق و تکنیکهای کلاهبرداری را در سازمان خود کاهش دهید.

با خرید راهکار امنیتی بیت دیفندر سازمان خود را در برابر حملات بدافزارها ایمن نگه دارید، برای مشاوره در رابطه با انتخاب و خرید محصولات بیت دیفندر میتوانید در صفحه مشاوره خرید سایت ما با کارشناسان فروش تماس حاصل نمایید.